Active Directory (Kerberos)

Для использования Kerberos-аутентификации необходимо убедиться, что в системе DNS в зонах обратного просмотра присутствует PTR-запись для полного доменного имени (FQDN) и URL (если URL отличается от FQDN) каждого узла где установлена АРХИВА.

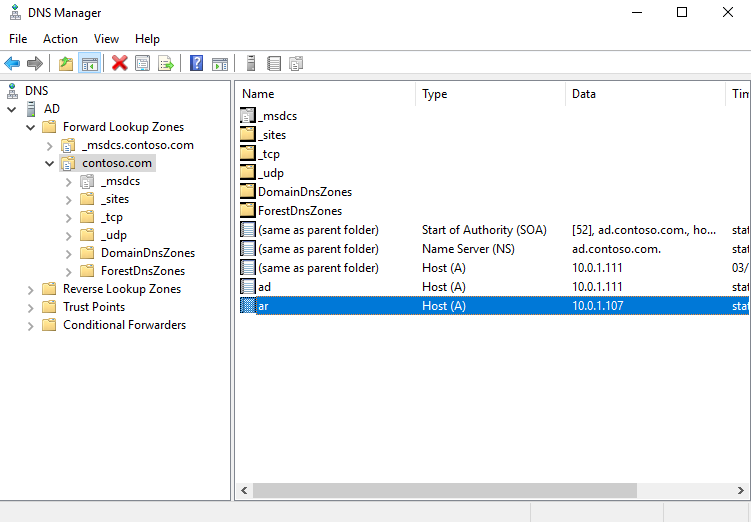

Добавление PTR записи АРХИВА в зону прямого просмотра

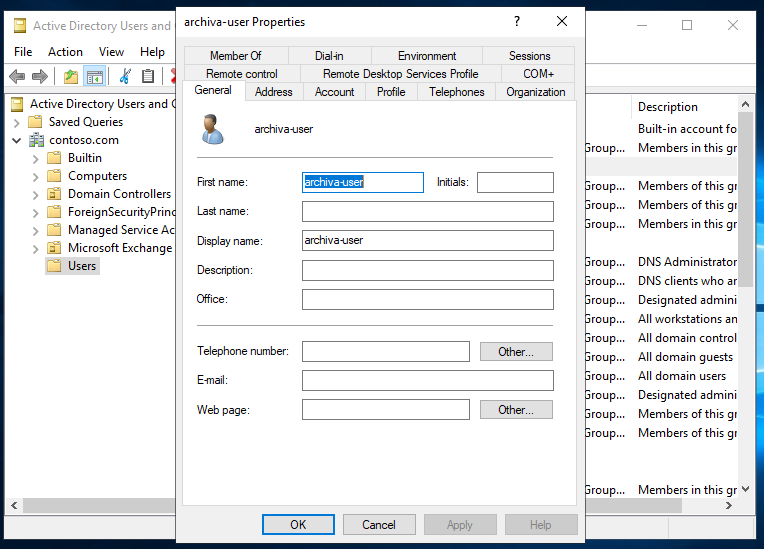

Добавление учетной записи на чтение каталога LDAP на сервере AD

Настройка авторизации АРХИВА

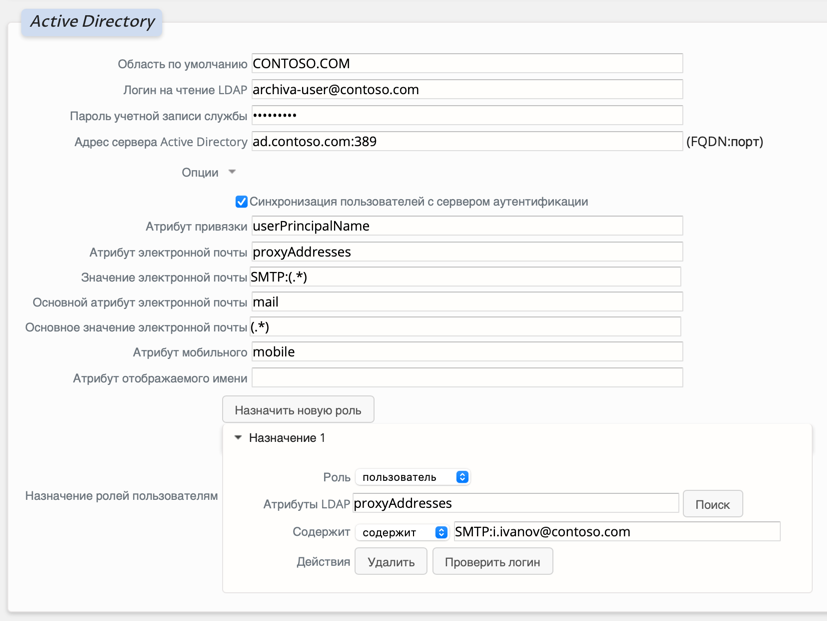

Основные настройки

Область по умолчанию (Default Realm) - это домен по умолчанию, который АРХИВА будет использовать при Kerberos-аутентификации. Это название домена (realm) должно быть указано в верхнем регистре (например, CONTOSO.COM).

Логин на чтение LDAP - это имя пользователя, которое будет использоваться для чтения LDAP каталога.

Пароль учетной записи службы - это пароль учетной записи, которая будет использоваться для чтения LDAP каталога.

Адрес сервера Active Directory - это FQDN адрес контроллера домена AD с указанием порта (по умолчанию 389) каталога LDAP.

Дополнительные настройки

Атрибут привязки - это имя аттрибута, которое будет использоваться для привязки пользователя к учетной записи. По умолчанию

userPrincipalName.Атрибут электронной почты - это имя аттрибута, которое будет использоваться для электронной почты пользователя. По умолчанию

proxyAddresses.Значение электронной почты - это значение аттрибута, которое будет использоваться для извлечения электронной почты пользователя. По умолчанию

SMTP:(.*).Основной атрибут электронной почты - это имя основного аттрибута электронной почты пользователя. По умолчанию

mail.Основное значение электронной почты - это значение аттрибута, которое будет использоваться для извлечения электронной почты пользователя. По умолчанию

(.*).Атрибут мобильного - это имя аттрибута, которое будет использоваться для извлечения мобильного пользователя. По умолчанию

mobile.Атрибут отображаемого имени - это имя аттрибута, которое будет использоваться для отображения имени пользователя в АРХИВА. По умолчанию

displayName.

Сетевые порты для Kerberos и LDAP

Обязательные порты

Kerberos (аутентификация)

Порт

Протокол

Назначение

88

TCP/UDP

Kerberos (KDC) — аутентификация пользователей и сервисов

464

TCP/UDP

Kerberos Password Change — смена/сброс пароля

Примечание: Kerberos может использовать UDP или TCP. При превышении размера пакета используется TCP.

LDAP (доступ к каталогу)

Порт

Протокол

Назначение

389

TCP/UDP

LDAP — нешифрованный доступ к каталогу AD

636

TCP

LDAPS — LDAP поверх SSL/TLS

DNS (критично для Kerberos и LDAP)

Порт

Протокол

Назначение

53

TCP/UDP

DNS — поиск контроллеров домена и Kerberos/LDAP SRV-записей

Дополнительные порты (рекомендуемые)

Global Catalog (при использовании поиска по всему лесу)

Порт

Протокол

Назначение

3268

TCP

Global Catalog (LDAP)

3269

TCP

Global Catalog over SSL (LDAPS)

Минимальный набор для firewall (клиент → DC) разрешить соединения к контроллерам домена:

DNS:

53/TCP, 53/UDPKerberos:

88/TCP, 88/UDPKerberos password change:

464/TCP, 464/UDPLDAP:

389/TCP(опционально) LDAPS:

636/TCP(опционально) Global Catalog:

3268/TCP, 3269/TCP

Пример настройки

Назначение ролей учетной записи

Для назначения роли АРХИВА для учетной записи AD необходимо:

нажать на

Назначить новую рольвыбрать необходимую

Рольвыбрать

Атрибут LDAPкоторый будет сопоставляться с атрибутом учетной записи AD выполняющей аутентификациюназначить

содержитзначение атрибута LDAP, которое будет сопоставляться с атрибутом учетной записи AD выполняющей аутентификацию

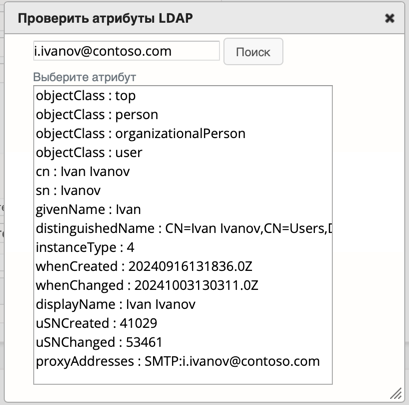

Форма поиска атрибутов

Для наглядности выбора атрибута и значения можно вызвать форму поиска:

нажмите на кнопку

Поискв форме назначения ролей.Далее введите почту учетной записи и нажмите

Поск, произойдёт поиск и отображение атрибутов данной учетной записи.Двойное нажатие на атрибут позволит выбрать его для назначения роли. Оно появится в форме назначения ролей.

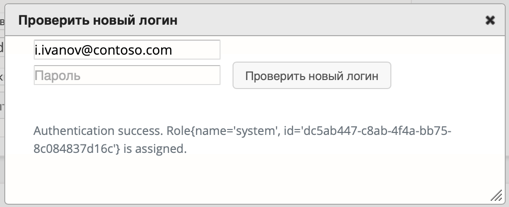

Проверка авторизации в АРХИВА

Для проверки авторизации в АРХИВА необходимо:

Active Directory, Kerberos, DNS взаимодействие, дополнительные сведения

По отдельности термины домен и область означают почти одно и то же, но для разных систем. Области и названия областей взяты из протокола аутентификации Kerberos, где они служат практически той же цели, что и домены и доменные имена. Строго говоря, они не имеют прямого отношения друг к другу, но на практике почти все области Kerberos названы в честь соответствующего DNS-домена.

В Active Directory домены AD представляют собой интегрированную систему DNS, LDAP, Kerberos и различных других компонентов. Домен AD использует сервис DNS для поиска сервера, а доменное имя DNS действует как пространство имен для учетных записей пользователей. Как правило, контроллер домена AD также выступает в качестве DNS-сервера для соответствующего DNS-домена.

Например, учетные записи пользователей имеют такие UPN, как i.ivanov@ad.contoso.com, которые состоят из простого имени пользователя с добавлением доменного имени DNS без учета регистра (или из нескольких пользовательских "UPN-суффиксов" на выбор). Таким же образом формируются SPN-адреса служб.

Но внутренне эти имена преобразуются в эквивалентное "основное имя Kerberos", которое имеет аналогичный формат и выглядит следующим образом i.ivanov@AD.EXAMPLE.COM. Имя области Kerberos всегда учитывает регистр и, по соглашению, всегда пишется в верхнем регистре. Каждый домен Active Directory действует как область Kerberos и имеет только одно имя области (даже если настроено несколько суффиксов UPN). Каждый контроллер домена AD также действует как KDC Kerberos для соответствующей области Kerberos.

Итак, какова связь между доменами AD, доменами DNS и областями Kerberos?

Каждому домену AD автоматически присваивается область Kerberos, а каждому аккаунту AD - участник Kerberos. Таким образом, область Kerberos является подмножеством домена AD. (Однако Kerberos также можно использовать автономно без AD) Каждый домен AD основан на домене DNS, но ни один из них не является подмножеством другого (DNS, конечно, может существовать и вне AD). Kerberos использует DNS (но не требует этого). Области Kerberos обычно именуются в соответствии с доменами DNS, но в остальном ни одна из них не является подмножеством другой. Клиенты Kerberos могут дополнительно использовать записи DNS SRV для обнаружения KDC (если имя области основано на DNS).